Vulnerabilidades de seguridad de páginas 000webhost

Sin embargo, la seguridad de la aplicación no está a la par con el ciclo de desarrollo de seguridad, que amplía la amenaza. Por lo tanto, hoy en día hay un mayor número de defectos potenciales a los atacantes cibernéticos.

Las empresas y/o organizaciones tienen que tener claro lo que esto significa, una vulnerabilidad alta podría permitir a un atacante obtener accesos no autorizados a los datos e información sensible, información clientes, datos financieros, datos de salud, secretos comerciales, entre otros. También podría trasladarse a otros sistemas para escalar aún más el ataque.

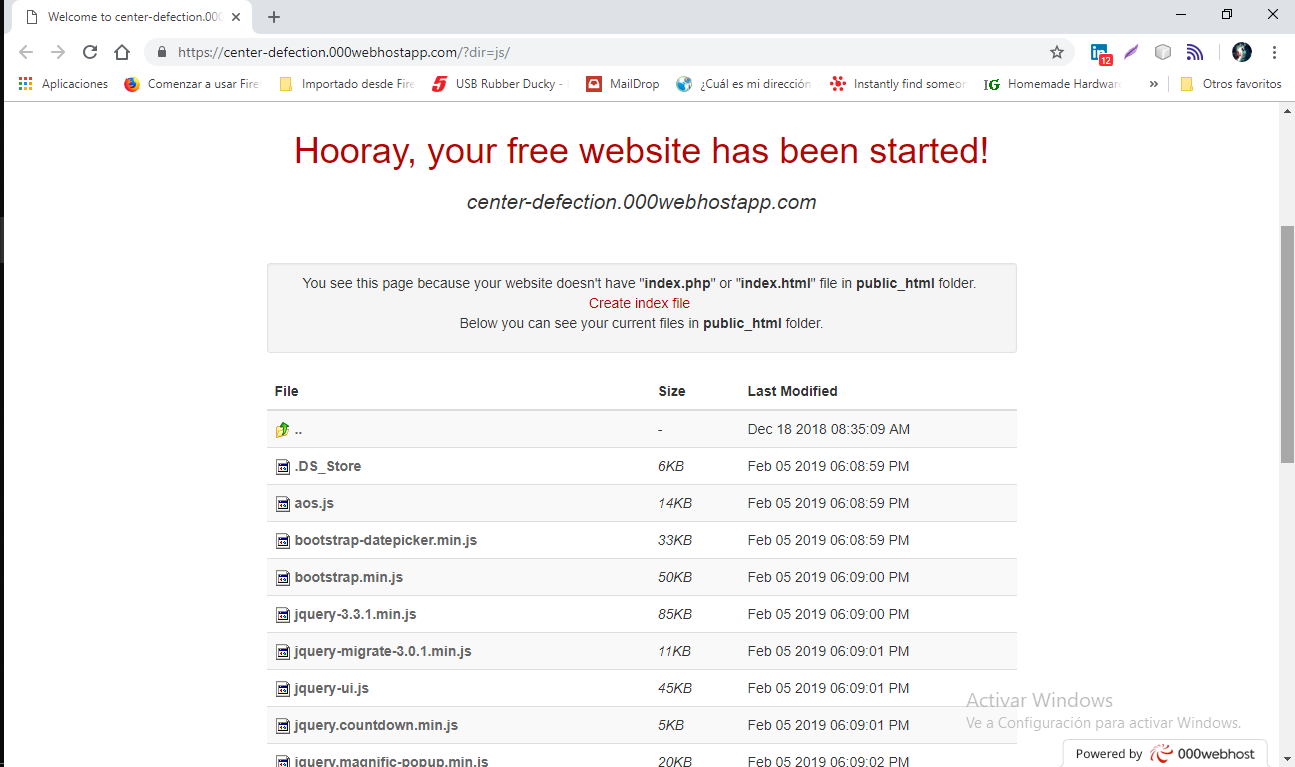

Verá esta página porque su sitio web no tiene el archivo " index.php " o " index.html " en la carpeta public_html .

Crear archivo de índice

A continuación puede ver sus archivos actuales en la carpeta public_html

Cuando se instala un servidor

en su configuración se le debe indicar qué archivo se debe cargar por defecto cuando se accede a un directorio.

Por ejemplo en mi servidor local tengo configurada la siguiente lista: index.php - index.html - index.html. Entonces cuando accedo, por ejemplo a http://localhost/directorio/ va a buscar alguno de los archivos de la lista anterior (en ese mismo orden) para cargar por defecto, si ninguno de ellos existe mostrará la lista de archivos de ese directorio.

El archivo index.php es el esqueleto del sitio web. Cada página proporciona es "index.php" materializada con una selección de contenidos insertados desde la base de datos.

El archivo index.php de una plantilla contiene una mezcla de código, que será entregada como tal, y el código php, será modificado antes de la entrega. El código será familiar para cualquiera que haya diseñado una simple página html. y . Donde index.php se diferencia es en el uso de código php para insertar la información seleccionada desde una base de datos.

Como podremos observar obtenemos sus archivos de la pagina web y podremos ver su código a fondo si esta pagina web usar base de datos podríamos ver donde esta alojado la base de datos y con que nombre ,usuario y contraseña.

Para poder ingresar a un hosting ingresamos la siente url https://files.000webhost.com/ solo funciona con 000webhost.com observamos que nos envía un formulario para rellenar como sabes el nombre de la web https://thecudizsiteweb.000webhostapp.com/ es lo que esta marcado de color rojo , buscamos la manera de ingresar el password ya sea haciendo ing social.

aquí encontrar algunas web subido en el servidor y que pueden ser vulneradas.

Cuentas vulneradas

user facesocialfish

password

http://twiriock.com/29DE

http://thecudizsiteweb.000webhostapp.com/

user thecudizsiteweb

password

Ese error yo ya lo sabía, el error es de 000webhost por colocar todos los datos de la web en la pág principal, se resuelve creando un archivo llamado "temp" y colocando todos los archivos alli

ResponderEliminar